アカウント設定でパスキーを作成・表示・管理する

概要

トピック:コンシューマー、パスキー、WebAuthn、パスキー管理、パスキーカード

カスタマージャーニー:認知 > 検討 > 登録 > 管理 > 認証

作成日:2023年5月6日

ユーザーがアカウント設定でパスキーを作成、表示、管理できるようにします。

アカウント設定でパスキーを作成・表示・管理する機能を追加する

- ユーザーにパスキーが存在しない場合

- アカウント設定の上部にパスキーのヒーロープロンプトを表示する。

- ユーザーにパスキーが存在する場合

- カードで確認できるようにする。パスキーごとに個別のカードを作成する。

- インターフェイスにあるパスワードの上にパスキーUIを設ける。

- パスキーを削除する機能を提供する。

結果

- フィッシング耐性のある認証の使用を増やし、複数の認証ステップなしで当人認証保証レベル 2(AAL2)を達成します。

- ユーザーは、アカウント設定 内でいつでも既存のアカウントを更新するためのパスキーを作成できるオプションを高く評価しています。

- アカウント設定 は、認証設定を積極的に確認して更新するための直感的で便利な場所であるとユーザーは考えています。

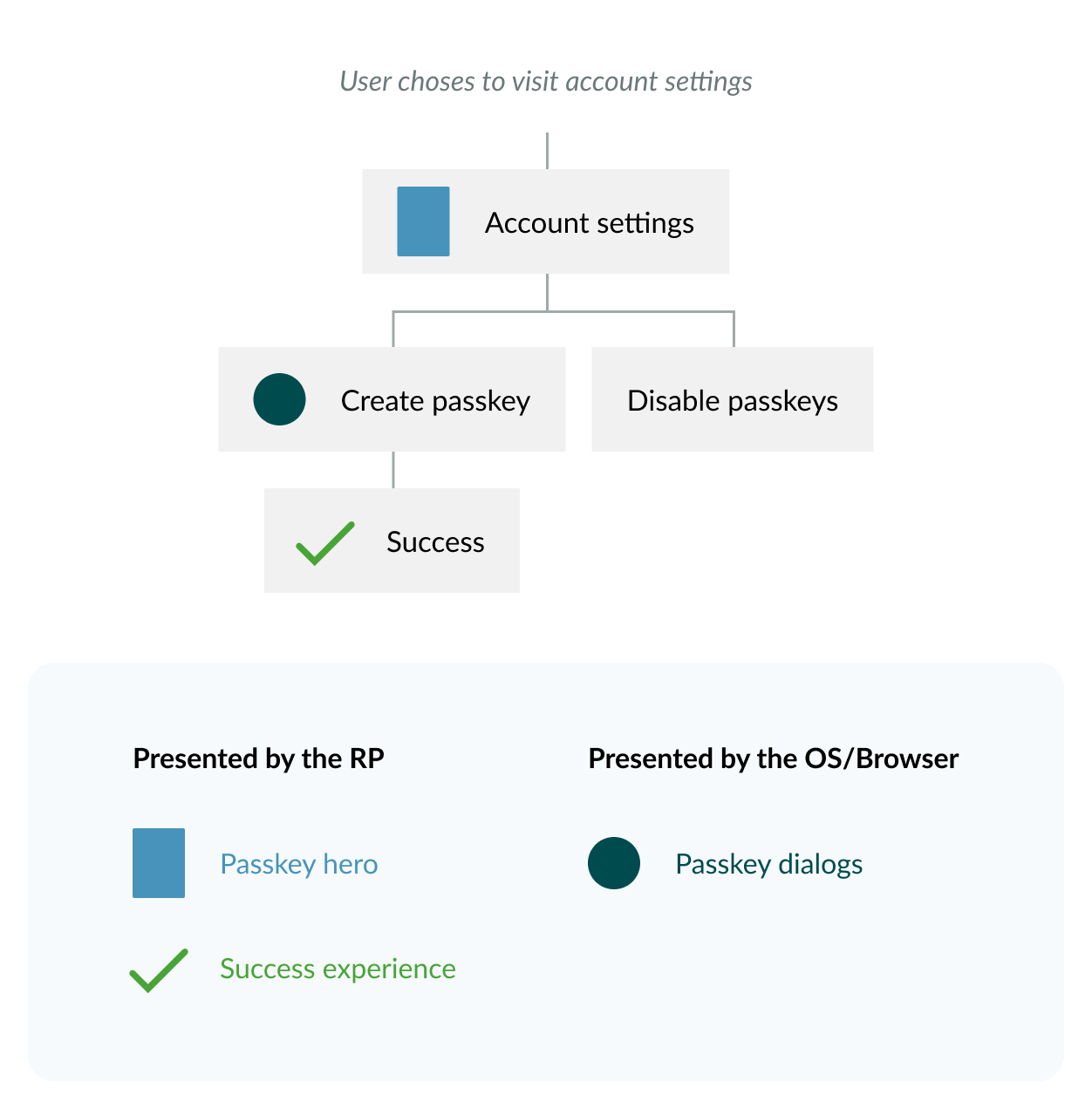

フロー:概略図

フロー:動画

フロー:Android向けプロトタイプ

全画面表示にするには、プロトタイプの上にマウスを置き、展開アイコンを選択します。

フロー:iOS向けプロトタイプ

全画面表示にするには、プロトタイプの上にマウスを置き、展開アイコンを選択します。

コンテンツ

ユーザーがテストしたボタンのラベルとフレーズについて、どれが役立ったかを学びます。ニーズに合わせて内容の例文をコピーし、編集してください。

パスキーを使用すると、複雑なパスワードを覚える必要がなくなります。

パスキーとは?

パスキーとは、あなたの指紋、顔、または画面ロックを使用して作成する暗号化されたデジタル�の鍵です。\

パスキーの保存場所は?

パスキーはクレデンシャル・マネージャーに保存されるため、その他のデバイスでサインインするときにも使用できます。\

UXリサーチ

アカウント設定はパスキーの重心です

ほとんどの参加者は、アカウント設定 内でいつでも既存のアカウントを更新するためのパスキーを作成できるオプションを高く評価しました。アカウント設定 は、認証設定を積極的に��確認して更新するための直感的で便利な場所であると多くの参加者は考えています。

パスキーを身近な概念と関連付ける

調査によると、参加者はパスキーの性質と価値を理解しようとした際に、説明が明確でなく技術的であると混乱が生じ、パスキーの作成が中止されることが多かったことがわかりました。しかし、使い慣れた生体認証アイコンと、パスキーを使い慣れたテクノロジーに例えた簡単なメッセージが最も効果的で、参加者にパスキーについて適切なレベルの情報を提供し、この馴染みのないテクノロジーを使用する自信を与えることに成功しました。

すでにパスキーを持っているユーザーの場合、パスキー カードはインターフェイス内で明確なオブジェクトとして表示され、後でアカウント設定で見つけて、パスキーに関する役立つ情報を取得するために使用できます。

展開戦略

パスキーのすべての展開では、このパターンを使用する必要があります。

エコシステム

- パスキーには、ユーザーのデバイス上で特定のハードウェアまたはソフトウェアサポートが必要になる場合があります。ユーザーがパスキーの使用に必要な互換性要件を認識していることを確認し、互換性のあるデバイスとブラウザに関するガイダンスを提供してください。

- ネイティブのモバイルアプリでは、パスキーを使用したサインインと長年利用されてきた生体認証によるサインイン・エクスペリエンスは異なります。パスキーを使用したサインインでは、追加のタップが必要です。

セキュリティ

DigitalBizでは問題が発生した場合、スムーズにメールのOTPに切り替えます。適切なフォールバックオプションを選択する際は、企業独自の安全目標と事業目標に一致する必要があります。独自の安全・業務ニーズに従って、UX計画を策定してください。本ガイドラインでは、同期パスキーを使用するFIDOに特有のUX概念に焦点を当て、ガイドライン全体を通じて、さまざまな形式の身元確認とFIDO以外の認証例を記載しています。本ガイドラインは、身元確認やその他のFIDO認証ではない認証方式のメカニズムに関するセキュリティガイドラインの規定を意図するものではありません。これらのセキュリティガイドラインは、各サービス事業者 (RP) に合わせて、独自の業務ニーズと安全方針を基に策定されるものだからです。